| NEWS (05/09/12 12:40) |

「Firefox」「Mozilla Suite」に重大な脆弱性、対策パッチが公開

「Netscape」v7/8も影響を受けるがパッチは未公開

|

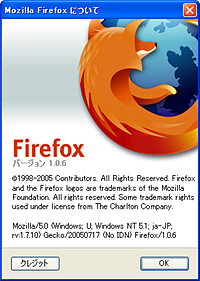

| パッチを適用するとバージョン情報に“No IDN”の文字が追加される |

また、フランスのFrSIRTやデンマークのSecuniaなど複数のセキュリティベンダーでは、本脆弱性の内容の詳細が公開されている。それによると、国際化ドメイン名の処理において特定の文字でバッファオーバーフローを起こし、攻撃者による任意のコードの実行が可能になるという。FrSIRTでは本脆弱性を4段階中の最高である“Critical”と位置付けている。

影響を受けるバージョンの詳細は「Firefox」v1.0.6以前およびv1.5 Beta 1、「Mozilla」v.1.7.11以前。また、「Netscape」v7.2/8.0.3.3以前も影響を受けるが、現時点でパッチは公開されていない。

□What Firefox and Mozilla users should know about the IDN buffer overflow security issue

https://addons.mozilla.org/messages/307259.html

□IDN バッファオーバーフローのセキュリティ問題について Firefox および Mozilla Suite ユーザが知っておくべきこと(Mozilla Japanによる日本語訳)

http://www.mozilla-japan.org/security/idn.html

□FrSIRT Advisories - Mozilla Browsers "Host:" Parameter Remote Buffer Overflow Vulnerability / Exploit

http://www.frsirt.com/english/advisories/2005/1690

□FrSIRT Advisories - Netscape "Host:" Parameter Remote Buffer Overflow Vulnerability / Exploit

http://www.frsirt.com/english/advisories/2005/1691

□Secunia - Advisories - Netscape URL Domain Name Buffer Overflow

http://secunia.com/advisories/16766/

(中村 友次郎)

|

|

|

|

トップページへ

トップページへ