| 同一ジャンルソフト記事 | ||

| ● 同じ「インターネット・セキュリティ」ジャンルのソフト記事を読む |

| NEWS (06/11/24 12:55) |

「Firefox」に保存したパスワードが漏洩する脆弱性、修正パッチは未公開

パスワードの保存機能をOFFにすることで脆弱性を回避できる

|

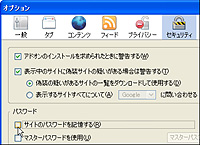

| 脆弱性を回避するには、「Firefox」のオプションでフォームのパスワード保存機能をOFFにする(画面は「Firefox」v2.0の場合) |

現在、Mozilla Foundationより本脆弱性に対応する「Firefox」のアップデート版やパッチは提供されていない。そのため本脆弱性を回避するには、「Firefox」のオプションにて、v2なら[セキュリティ]-[サイトのパスワードを記憶する]を、v1なら[プライバシー]-[パスワード]-[パスワードを記憶する]をOFFにする必要がある。また、「Firefox」の不具合情報を管理する“Bugzilla”によると、本脆弱性は「Fiefox」v2.0.0.1またはv2.0.0.2で修正される予定とのこと。

脆弱性の詳細は、「Firefox」が保存したパスワードを自動入力する際、ドメインが同じなら別のページでも自動入力の対象となってしまうというもの。このため、パスワード認証を行うWebサイトにおいて、同じドメインに誰でもHTMLを記述可能なページがあるような場合、攻撃の対象となる恐れがある。さらに、フォームの“hidden”属性などによりパスワード入力欄が隠された状態でも自動入力が働いてしまうため、気がつかないうちにパスワードが漏洩する危険性がある。

パスワード認証を行うようなWebサイトにおいて、第三者がフォームHTMLを記述できるようなケースはまれだが、もし細工が施された場合、URL自体は正規のサイトであるため、通常のフィッシング対策では気がつかない恐れがある。十分に注意が必要だ。

□Firefox Password Manager Information Disclosure - Advisories - Secunia

http://secunia.com/advisories/23046/

□Bug 360493 - Cross-Site Forms + Password Manager = Security Failure

https://bugzilla.mozilla.org/show_bug.cgi?id=360493

(中村 友次郎)

|

|

|

|

トップページへ

トップページへ