ニュース

「Unity」ランタイムにリモート攻撃のおそれのある脆弱性、ゲーム開発者は対応を

「Steam」では独自の対策も

2025年10月8日 13:02

多くのゲームで採用されている「Unity」ランタイムで、リモート攻撃を受ける可能性のある脆弱性(CVE-2025-59489)が発見された。「Unity」v2017.1以降を用いてWindows、macOS、Linux、Android向けにビルドされたゲームとアプリに影響する。深刻度の評価は、「CVSS 3.1」の基本値で「7.4」(High)。

「CVE-2025-59489」は引数インジェクションに分類される脆弱性で、「Unity」アプリを特定のコマンドライン引数で起動した際に、意図しない場所からライブラリコードを読み込んでしまうというもの。脆弱性の影響はアプリを実行するプラットフォームによって異なるが、最悪の場合、機密情報の漏洩につながる可能性がある。現時点で悪用の報告はない。

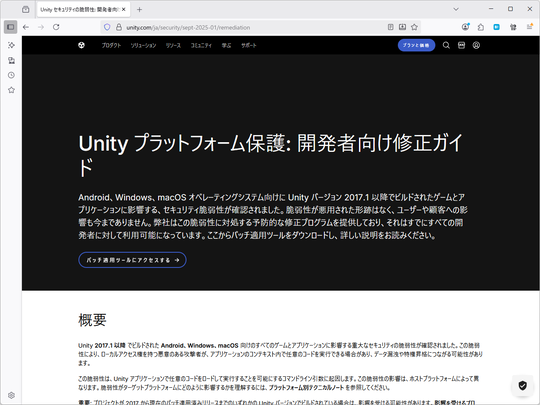

修正するには、対策版の「Unity」エディターでアプリ・ゲームをリビルド(再コンパイル)するか、「Unity」アプリケーションパッチャーを用いてパッチを適用する必要がある。つまり、アプリ・ゲーム開発者側による対応が必要となる。

そこで、「Unity」製ゲームを多くホストしている「Steam」では独自の対策がとられている。URIスキーム(プロトコルハンドラー)「steam://」やOSのショートカット経由でゲームを起動する際、「Unity」が報告している4つの危険なコマンドライン引数のいずれかが用いられていることを検知すると、起動がブロックされる。

「Steam」を運営するValve社は、ゲーム開発者に「CVE-2025-59489」への対応を行うよう呼び掛けている。