ニュース

「Microsoft Edge 147」が正式公開、「イマーシブ リーダー」に「Copilot」が統合【4月16日追記】

脆弱性の修正も62件実施、「Microsoft Edge」独自の問題も

2026年4月13日 00:05

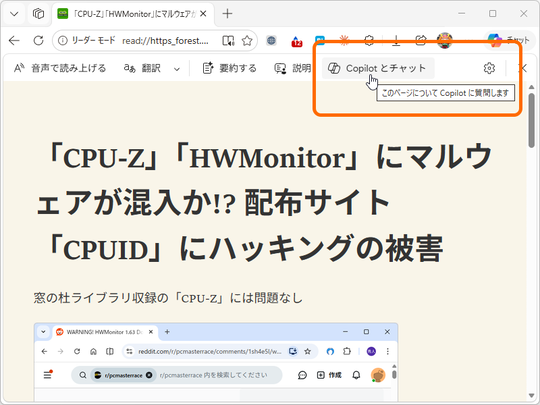

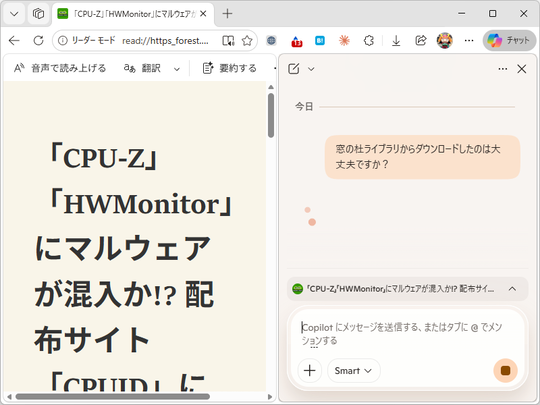

米Microsoftは4月11日(現地時間)、デスクトップ向け「Microsoft Edge」v147.0.3912.60を安定(Stable)チャネルでリリースした。「Edge 147」では、「イマーシブ リーダー」に「Copilot」が統合。サイドパネルで「Copilot」を開き、閲覧中のページについて尋ねられるようになった。

「イマーシブ リーダー」は、Webページからヘッダーやフッター、サイドパネルといったナビゲーション要素、広告などを取り除いて、メインコンテンツを集中して閲覧できるようにする機能。フォントやそのサイズ、背景色などを自分好みにカスタマイズしたり、音声読み上げや翻訳といった機能を利用することもできる。一部のWebページで利用可能で、アドレスバーのアイコンや[F9]キーで有効化できる。

そのほかの変更は、エンタープライズ向けが中心だ。

前々から予告されている「コレクション」の廃止やカスタムプライマリパスワード(「Edge」に保存されているパスワードを保護するために設定するパスワード)の非推奨化にも注意したい。

セキュリティ関連では、以下の60件の脆弱性が修正された。

- CVE-2026-5858:Heap buffer overflow in WebML(Critical)

- CVE-2026-5859:Integer overflow in WebML(Critical)

- CVE-2026-5860:Use after free in WebRTC(High)

- CVE-2026-5861:Use after free in V8(High)

- CVE-2026-5862:Inappropriate implementation in V8(High)

- CVE-2026-5863:Inappropriate implementation in V8(High)

- CVE-2026-5864:Heap buffer overflow in WebAudio(High)

- CVE-2026-5865:Type Confusion in V8(High)

- CVE-2026-5866:Use after free in Media(High)

- CVE-2026-5867:Heap buffer overflow in WebM(High)

- CVE-2026-5868:Heap buffer overflow in ANGLE(High)

- CVE-2026-5869:Heap buffer overflow in WebML(High)

- CVE-2026-5870:Integer overflow in Skia(High)

- CVE-2026-5871:Type Confusion in V8(High)

- CVE-2026-5872:Use after free in Blink(High)

- CVE-2026-5873:Out of bounds read and write in V8(High)

- CVE-2026-5874:Use after free in PrivateAI(High)

- CVE-2026-5875:Policy bypass in Blink(Medium)

- CVE-2026-5876:Side-channel information leakage in Navigation(Medium)

- CVE-2026-5877:Use after free in Navigation(Medium)

- CVE-2026-5878:Incorrect security UI in Blink(Medium)

- CVE-2026-5879:Insufficient validation of untrusted input in ANGLE(Medium)

- CVE-2026-5880:Incorrect security UI in browser UI(Medium)

- CVE-2026-5881:Policy bypass in LocalNetworkAccess(Medium)

- CVE-2026-5882:Incorrect security UI in Fullscreen(Medium)

- CVE-2026-5883:Use after free in Media(Medium)

- CVE-2026-5884:Insufficient validation of untrusted input in Media(Medium)

- CVE-2026-5885:Insufficient validation of untrusted input in WebML(Medium)

- CVE-2026-5886:Out of bounds read in WebAudio(Medium)

- CVE-2026-5887:Insufficient validation of untrusted input in Downloads(Medium)

- CVE-2026-5888:Uninitialized Use in WebCodecs(Medium)

- CVE-2026-5889:Cryptographic Flaw in PDFium(Medium)

- CVE-2026-5890:Race in WebCodecs(Medium)

- CVE-2026-5891:Insufficient policy enforcement in browser UI(Medium)

- CVE-2026-5892:Insufficient policy enforcement in PWAs(Medium)

- CVE-2026-5893:Race in V8(Medium)

- CVE-2026-5894:Inappropriate implementation in PDF(Low)

- CVE-2026-5895:Incorrect security UI in Omnibox(Low)

- CVE-2026-5896:Policy bypass in Audio(Low)

- CVE-2026-5897:Incorrect security UI in Downloads(Low)

- CVE-2026-5898:Incorrect security UI in Omnibox(Low)

- CVE-2026-5899:Incorrect security UI in History Navigation(Low)

- CVE-2026-5900:Policy bypass in Downloads(Low)

- CVE-2026-5901:Policy bypass in DevTools(Low)

- CVE-2026-5902:Race in Media(Low)

- CVE-2026-5903:Policy bypass in IFrameSandbox(Low)

- CVE-2026-5904:Use after free in V8(Low)

- CVE-2026-5905:Incorrect security UI in Permissions(Low)

- CVE-2026-5906:Incorrect security UI in Omnibox(Low)

- CVE-2026-5907:Insufficient data validation in Media(Low)

- CVE-2026-5908:Integer overflow in Media(Low)

- CVE-2026-5909:Integer overflow in Media(Low)

- CVE-2026-5910:Integer overflow in Media(Low)

- CVE-2026-5911:Policy bypass in ServiceWorkers(Low)

- CVE-2026-5912:Integer overflow in WebRTC(Low)

- CVE-2026-5913:Out of bounds read in Blink(Low)

- CVE-2026-5914:Type Confusion in CSS(Low)

- CVE-2026-5915:Insufficient validation of untrusted input in WebML(Low)

- CVE-2026-5918:Inappropriate implementation in Navigation(Low)

- CVE-2026-5919:Insufficient validation of untrusted input in WebSockets(Low)

深刻度の最高評価は、「Critical」。できるだけ早いアップデートをお勧めする。

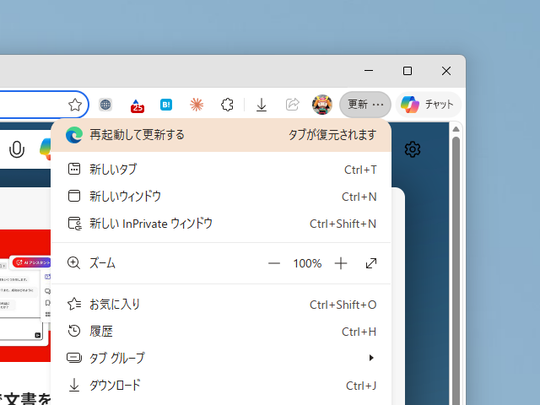

デスクトップ版「Microsoft Edge」はWindows/Mac/Linuxに対応しており、現在公式サイトから無償でダウンロードできる。すでに「Microsoft Edge」を利用中の場合、待っていれば自動で更新されるが、手動での更新も可能。画面右上のメニュー([…]アイコン)から[ヘルプとフィードバック]-[Microsoft Edge について]画面(edge://settings/help)へアクセスするとよい。

[2026年4月16日編集部追記] 4月16日、「Microsoft Edge」のセキュリティ情報ページが更新されていることを、編集部で確認した。更新された情報によるとv147.0.3912.60では、「Microsoft Edge」独自の脆弱性2件(デスクトップ版1件、Android版1件)が修正されているとのこと。修正された脆弱性は以下の通り。

- CVE-2026-33118:Microsoft Edge (Chromium-based) Spoofing Vulnerability(Low)

- CVE-2026-33119:Microsoft Edge (Chromium-based) for Android Spoofing Vulnerability(Moderate)

![【Amazon.co.jp限定】1冊ですべて身につくHTML & CSSとWebデザイン入門講座[第2版] (特典:「Webデザイナーのポートフォリオの作り方入門講座」データ配信) 製品画像:5位](https://m.media-amazon.com/images/I/51skMJ-OVcL._SL160_.jpg)