ニュース

「Apache HTTP Server」にセキュリティ修正 ~リモートコード実行の恐れがある脆弱性

最大深刻度Importantの脆弱性2件を含む計11件を修正したv2.4.67がリリース

2026年5月8日 06:45

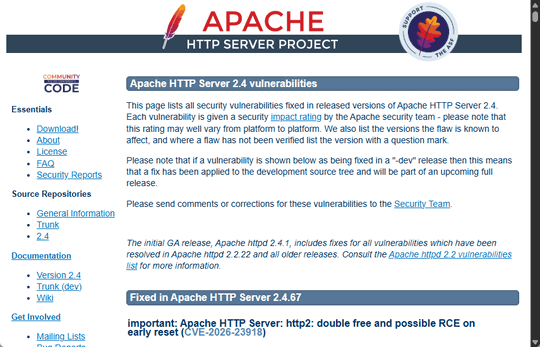

The Apache Software Foundationは7月1日、「Apache HTTP Server 2.4.67」を公開した。以下に挙げる11件の脆弱性を修正したセキュリティアップデートとなっている(カッコ内は同団体の基準による深刻度)。

- CVE-2026-23918:http2: double free and possible RCE on early reset(important)

- CVE-2026-24072:mod_rewrite elevation of privileges via ap_expr(important)

- CVE-2026-28780:buffer overflow in mod_proxy_ajp via ajp_msg_check_header()(low)

- CVE-2026-29168:mod_md unrestricted OCSP response(low)

- CVE-2026-29169:mod_dav_lock indirect lock crash(low)

- CVE-2026-33006:mod_auth_digest timing attack(moderate)

- CVE-2026-33007:mod_authn_socache crash(low)

- CVE-2026-33523:HTTP response splitting forwarding malicious status line(low)

- CVE-2026-33857:Off-by-one OOB reads in AJP getter functions(low)

- CVE-2026-34032:mod_proxy_ajp: Heap Buffer Over-Read Due to Missing Null-Termination Check (ajp_msg_get_string)(low)

- CVE-2026-34059:mod_proxy_ajp: Heap Over-Read and memory disclosure in ajp_parse_data()(low)

中でも「CVE-2026-23918」(リモートコード実行)と「CVE-2026-24072」(権限昇格)はCVSS:3.1のスコアで8.8(HIGH)とされており、注意が必要だ。最新版への更新を怠らないようにしたい。

「Apache HTTP Server」(Apache HTTPD)は、オープンソースの定番Webサーバー。ライセンスは「Apache License 2.0」で、現在「httpd.apache.org」などから無償でダウンロードできる。