ニュース

Microsoft、2026年5月の「Windows Update」を実施 ~138件中30件は“緊急”の脆弱性

OSや「Azure」製品、「Copilot」、「Office」、「.NET」などに影響

2026年5月13日 09:24

米Microsoftは5月12日(現地時間)、すべてのサポート中バージョンのWindowsに対し月例のセキュリティ更新プログラムをリリースした(パッチチューズデー)。現在、「Windows Update」や「Windows Update カタログ」などから入手可能。Windows以外の製品も含め、今月のパッチではCVE番号ベースで138件の脆弱性が新たに対処されている。

このうち、深刻度が最高の「Critical」(緊急)と評価された脆弱性は、以下の30件。OSや「Azure」製品、「Copilot」、「Dynamics 365」、「Office」、「.NET」などに影響する。

- CVE-2026-35435:Azure AI Foundry の特権昇格の脆弱性

- CVE-2026-35428:Azure Cloud Shell のスプーフィングの脆弱性

- CVE-2026-42826:Azure DevOps の情報漏えいの脆弱性

- CVE-2026-32207:Azure Machine Learning Notebook のスプーフィングの脆弱性

- CVE-2026-33109:Azure Managed Instance for Apache Cassandra のリモートでコードが実行される脆弱性

- CVE-2026-33844:Azure Managed Instance for Apache Cassandra のリモートでコードが実行される脆弱性

- CVE-2026-41105:Azure Monitor のアクション グループの通知システムの特権昇格の脆弱性

- CVE-2026-33111:Copilot Chat (Microsoft Edge) の情報漏えいの脆弱性

- CVE-2026-26129:M365 Copilot の情報漏えいの脆弱性

- CVE-2026-26164:M365 Copilot の情報漏えいの脆弱性

- CVE-2026-33821:Microsoft Dynamics 365 Customer Insights の特権昇格の脆弱性

- CVE-2026-42898:Microsoft Dynamics 365 オンプレミスのリモートでコードが実行される脆弱性

- CVE-2026-40379:Microsoft Enterprise セキュリティ トークン サービス (ESTS) のスプーフィングの脆弱性

- CVE-2026-40363:Microsoft Office のリモート コードが実行される脆弱性

- CVE-2026-40358:Microsoft Office のリモート コードが実行される脆弱性

- CVE-2026-34327:Microsoft パートナー センターのスプーフィングの脆弱性

- CVE-2026-40365:Microsoft SharePoint Server のリモートでコードが実行される脆弱性

- CVE-2026-41103:Jira と Confluence 用の Microsoft SSO プラグインの特権昇格の脆弱性

- CVE-2026-33823:Microsoft Teams のイベント ポータルの報漏えいの脆弱性

- CVE-2026-40364:Microsoft Word のリモートでコードが実行される脆弱性

- CVE-2026-40366:Microsoft Word のリモートでコードが実行される脆弱性

- CVE-2026-40361:Microsoft Word のリモートでコードが実行される脆弱性

- CVE-2026-40367:Microsoft Word のリモートでコードが実行される脆弱性

- CVE-2026-42831:Microsoft Office のリモート コードが実行される脆弱性

- CVE-2026-41096:Windows DNS クライアントのリモートでコードが実行される脆弱性

- CVE-2026-35421:Windows GDI のリモートでコードが実行される脆弱性

- CVE-2026-40403:Windows グラフィックス コンポーネントのリモートでコードが実行される脆弱性

- CVE-2026-40402:Windows Hyper-V の特権の昇格の脆弱性

- CVE-2026-32161:Windows ネイティブ WiFi ミニポート ドライバーのリモートでコードが実行される脆弱性

Windows 10/11およびWindows Server 2016/2019/2022

最大深刻度は「緊急」(リモートでコードが実行される)。

- Windows 11 バージョン 26H1:KB5089548

- Windows 11 バージョン 25H2:KB5089549

- Windows 11 バージョン 24H2:KB5089549

- Windows 11 バージョン 23H2:KB5087420

- Windows 10 バージョン 22H2(ESU):KB5087544

- Windows Server 2025:KB5087539

- Windows Server 2022:KB5087545

- Windows Server 2019:KB5087538

- Windows Server 2016:KB5087537

「Windows 11 バージョン 25H2」におけるハイライトは以下の通り。

- 2026年4月プレビューパッチ「KB5083631」の内容

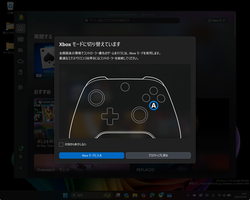

・ゲーム専用モード「Xbox モード」

・入力機能の拡充。「PowerPoint」ではペンの触覚フィードバックに対応

・プリインストールされた「Microsoft Store」アプリをグループポリシーで一括削除するポリシー(Windows Enterprise/Education向け)が拡充。IT管理者側で削除アプリを追加できるように

・スタートアップ アプリを起動する際のパフォーマンスが向上

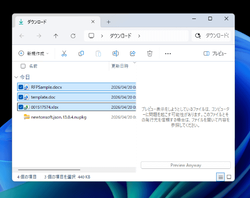

・「エクスプローラー」の強化。展開できるファイル拡充、プレビューブロックの強制解除など

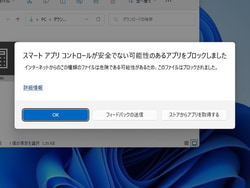

・OSの再起動なしにON/OFFできる「スマート アプリ コントロール」(Smart App Control:SAC)

・「ドラッグトレイ」(drag tray)は「ドロップトレイ」(drop tray)に

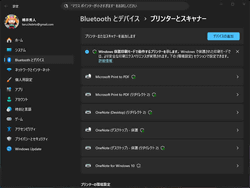

・「Windows 保護印刷モード」を示す新しいプリンターアイコン

・AIエージェントの進捗をWindowsのタスクバーでチェックできる「Agents on Taskbar」

・MIDI機器との非互換性を改善 - Windows更新プログラムをインストールするコンポーネントであるサービス スタックの品質向上

- 新しい「セキュアブート」証明書を自動的に受信できるデバイスの対象範囲を拡大

- ブートファイルを更新した後の起動の信頼性向上・デバイスが「BitLocker」リカバリモードに入ることなく正常に起動するように

- 「Simple Service Discovery Protocol」(SSDP)通知の信頼性向上。サービスが応答しなくなるのを防止

なお、「バージョン 25H2」のOSコアは「バージョン 24H2」と共通で、パッチの内容も同じだ。そのため、これらの改善は「バージョン 24H2」環境でも享受できる。

ただし、Home/Proエディションの「バージョン 24H2」はサービス終了まであと5カ月を切っている。そろそろ「バージョン 25H2」への移行を検討したい。

また、「Windows 10 バージョン 22H2」はすでに一般向けのサポートが終了しており、「拡張セキュリティ更新プログラム」(Extended Security Update:ESU)に登録しないとセキュリティパッチを受け取れない点には注意。

Microsoft Office関連のソフトウェア

「Microsoft Office」関連のセキュリティ修正に関しては、以下のドキュメントを参照のこと。

「Office」と「Word」で、深刻度「Critical」と評価された脆弱性の修正が行われているので、できるだけ早い対処を心掛けたい。

Microsoft Edge

「Microsoft Edge」は、「パッチチューズデー」とは関係なくアップデートされている。直近のセキュリティ修正は、米国時間5月7日にリリースされたv148.0.3967.54。

「Edge」内蔵のAI機能「Copilot Chat」で、深刻度「緊急」の脆弱性「CVE-2026-33111」(情報漏えい)が修正されている点にも注意。

Microsoft Visual Studio

「Microsoft Visual Studio」では、2件の脆弱性が修正された。

- CVE-2026-32175(重要:Tampering)

- CVE-2026-32177(重要:特権の昇格)

以下のバージョンでセキュリティアップデートが提供中。

- 「Microsoft Visual Studio 2026」v18.5

- 「Microsoft Visual Studio 2022」v17.14

- 「Microsoft Visual Studio 2022」v17.12

- 「Microsoft Visual Studio 2019」v16.11

- 「Microsoft Visual Studio 2017」v15.9

Microsoft SharePoint

「Microsoft SharePoint」関連では、7件の脆弱性が修正されている。

- CVE-2026-40365(緊急:リモートでコードが実行される)

- CVE-2026-40367(緊急:リモートでコードが実行される)

- CVE-2026-33110(重要:リモートでコードが実行される)

- CVE-2026-33112(重要:リモートでコードが実行される)

- CVE-2026-35439(重要:リモートでコードが実行される)

- CVE-2026-40357(重要:リモートでコードが実行される)

- CVE-2026-40368(重要:リモートでコードが実行される)

深刻度が「緊急」と評価された脆弱性が含まれているので、警戒が必要だ。

Microsoft Dynamics 365

「Microsoft Dynamics 365」でも、以下の2件の脆弱性が修正された。深刻度が「緊急」と評価された脆弱性が含まれている。

- CVE-2026-42898(緊急:リモートでコードが実行される)

- CVE-2026-42833(重要:リモートでコードが実行される)

Microsoft .NET Framework/.NET

「Microsoft .NET Framework」「.NET」関連のセキュリティ修正に関しては、公式ブログを参照のこと。CVE番号ベースで4件の修正がアナウンスされている。

そのほかの製品

そのほかにも、以下の製品に対しセキュリティアップデートが提供中だ。括弧内は最大深刻度。

- Windows Admin Center in Azure Portal:1件(重要)

- Windows Admin Center:1件(重要)

- Visual Studio Code - Live Preview extension:1件(重要)

- Visual Studio Code:4件(重要)

- Power Automate for Desktop:1件(重要)

- Microsoft Teams for Android:1件(重要)

- Microsoft Teams:1件(緊急)

- Microsoft Partner Center:1件(緊急)

- Microsoft JIRA SAML SSO plugin:1件(緊急)

- Microsoft Enterprise Security Token Service:1件(緊急)

- Microsoft Data Formulator:1件(重要)

- Microsoft Confluence SAML SSO plugin:1件(緊急)

- Microsoft 365 Copilot's Business Chat:2件(緊急)

- Microsoft 365 Copilot for Android:1件(重要)

- M365 Copilot for Desktop:1件(重要)

- Dynamics 365 Customer Insights:1件(緊急)

- Copilot Chat:1件(緊急)

- Azure SDK for Java:1件(重要)

- Azure Monitor Agent Metrics Extension:1件(重要)

- Azure Monitor Agent:1件(重要)

- Azure Monitor Action Group notification system:1件(重要)

- Azure Managed Instance for Apache Cassandra:1件(重要)

- Azure Machine Learning:2件(緊急)

- Azure Logic Apps:1件(重要)

- Azure DevOps:1件(緊急)

- Azure Connected Machine Agent:1件(重要)

- Azure Cloud Shell:1件(緊急)

- Azure AI Foundry:1件(緊急)