ニュース

「Google Chrome」に21件の脆弱性 ~WebGPU実装「Dawn」の欠陥は攻撃への悪用も確認

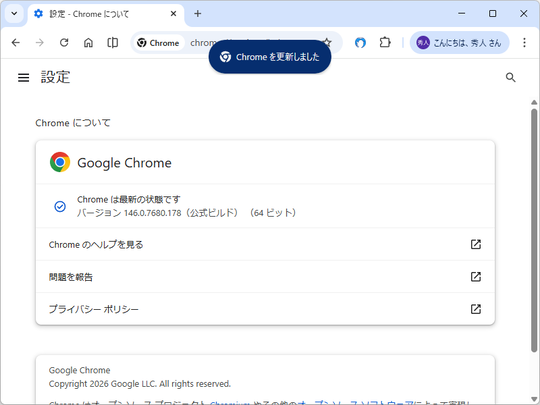

Windows環境にはv146.0.7680.177/178が展開中

2026年4月1日 15:45

米Googleは3月31日(現地時間)、デスクトップ向け「Google Chrome」の安定(Stable)チャネルをアップデートした。現在、Windows/Mac環境にv146.0.7680.177/178が、Linux環境にv146.0.7680.177が展開中だ。

本リリースは、21件の脆弱性を修正したセキュリティアップデート。以下の脆弱性が対処されている。

- CVE-2026-5273:Use after free in CSS(High)

- CVE-2026-5272:Heap buffer overflow in GPU(High)

- CVE-2026-5274:Integer overflow in Codecs(High)

- CVE-2026-5275:Heap buffer overflow in ANGLE(High)

- CVE-2026-5276:Insufficient policy enforcement in WebUSB(High)

- CVE-2026-5277:Integer overflow in ANGLE(High)

- CVE-2026-5278:Use after free in Web MIDI(High)

- CVE-2026-5279:Object corruption in V8(High)

- CVE-2026-5280:Use after free in WebCodecs(High)

- CVE-2026-5281:Use after free in Dawn(High)

- CVE-2026-5282:Out of bounds read in WebCodecs(High)

- CVE-2026-5283:Inappropriate implementation in ANGLE(High)

- CVE-2026-5284:Use after free in Dawn(High)

- CVE-2026-5285:Use after free in WebGL(High)

- CVE-2026-5286:Use after free in Dawn(High)

- CVE-2026-5287:Use after free in PDF(High)

- CVE-2026-5288:Use after free in WebView(High)

- CVE-2026-5289:Use after free in Navigation(High)

- CVE-2026-5290:Use after free in Compositing(High)

- CVE-2026-5291:Inappropriate implementation in WebGL(High)

- CVE-2026-5292:Out of bounds read in WebCodecs(Medium)

深刻度の最高評価は、4段階中上から2番目の「High」。なかでも、WebGPU実装「Dawn」で発見された解放後メモリ利用(Use after free)の脆弱性 「CVE-2026-5281」はすでに悪用が確認 されており、警戒が必要だ。できるだけ早いアップデートをお勧めする。

デスクトップ向け「Google Chrome」はWindows/Mac/Linuxに対応しており、現在、同社のWebサイトから無償でダウンロード可能。Windows版は、Windows 10/11に対応している。すでにインストールされている場合は自動で更新されるが、設定画面(chrome://settings/help)にアクセスすれば手動でアップデート可能。アップデートを完全に適用するには、「Google Chrome」の再起動が必要だ。