ニュース

「NTLM」は既定で無効に ~Microsoftが3ステップにわたる移行フェイズを開始

全バージョン非推奨、「Kerberos」への移行を

2026年2月3日 10:49

米Microsoftは1月29日(現地時間)、「NTLM」を既定で無効化すると発表した。同日より3つのステップで段階的に実施される。

「NT LAN Manager」(NTLM)は、「Windows NT 3.1」で導入されたユーザー認証方式。30年以上にわたりWindows認証の一部として利用されてきたが、もはや時代遅れで、リプレイ攻撃(Replay Attack:過去に行われた正常な通信データを盗聴し、そのデータを後から再送信(リプレイ)することで、不正なアクセスや権限を取得しようとする攻撃手法)や中間者攻撃(Man-in-the-Middle Attack:攻撃者が送信者と受信者の間に割り込み、通信内容を不正に取得したり、改竄したりする手法)に弱いという弱点を抱えている。

同社は2024年に「NTLM」の全バージョンを非推奨とし、よりセキュアな認証方式である「Kerberos」への移行を呼び掛けていた(v1は削除済み)。

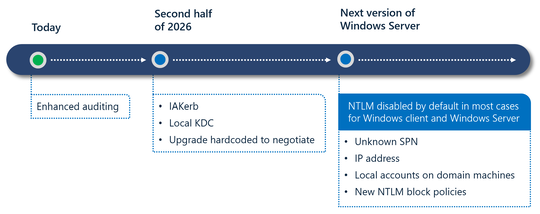

移行フェイズは、以下の通り。

- フェイズ 1(現在):「Windows Server 2025」と「Windows 11 バージョン 24H2」で強化された「NTLM」監査機能を提供。「NTLM」がどこで使われているかを把握できる

- フェイズ 2(2026年後半):「NTLM」依存の主要課題解消を支援。移行が円滑になるように「Kerberos」を拡張した「IAKerb」や「Kerberos」用のローカル鍵配布センター(Local KDC)を提供

- フェイズ 3(次期Windowsサーバー・クライアント):「NTLM」を既定で無効化。必要な場合のみポリシーで有効化できる

OSから「NTLM」がすぐに削除されるわけではないが、できるだけ早くアプリやサービスの依存関係を洗い出し、「Kerberos」対応を進めるべきだろう。