ニュース

2024年4月の「Windows Update」がリリース、Windows 11には賢い「スナップ レイアウト」も

CVE番号ベースで147件の脆弱性が新たに対処、緊急の脆弱性は3件

2024年4月10日 09:30

米Microsoftは4月9日(現地時間)、すべてのサポート中バージョンのWindowsに対し月例のセキュリティ更新プログラムをリリースした(パッチチューズデー)。現在、「Windows Update」や「Windows Update カタログ」などから入手可能。Windows以外の製品も含め、今月のパッチではCVE番号ベースで147件の脆弱性が新たに対処されている。

このうち、深刻度最高の「Critical」(緊急)と評価されている脆弱性は3件。いずれもマルウェア対策機能「Microsoft Defender for IoT」に関わるものだ。

- CVE-2024-21322:Microsoft Defender for IoT のリモートでコードが実行される脆弱性

- CVE-2024-21323:Microsoft Defender for IoT のリモートでコードが実行される脆弱性

- CVE-2024-29053:Microsoft Defender for IoT のリモートでコードが実行される脆弱性

Windows 10/11およびWindows Server 2016/2019/2022

最大深刻度は「緊急」(リモートでコードが実行される)。「Windows 11 バージョン 23H2/22H2」におけるハイライトは以下の通り。

- マルチディスプレイ環境ですべての音声アクセス機能が利用可能に。これには番号オーバーレイやグリッドオーバーレイなどの機能も含まれる

- 手書き文字を含む画像内のテキストの検出が改善

- クイック設定や「設定」アプリで近距離共有(Nearby Share)をON/OFFできるように

- 近距離共有時にデバイスを識別しやすくするため、デバイスの名前を変更できるように。「設定」アプリの[システム]-[近距離共有]ページで

- 「スナップ レイアウト」の提案機能が正式導入

- Windows 11 バージョン 23H2:KB5036893

- Windows 11 バージョン 22H2:KB5036893

- Windows 11 バージョン 21H2:KB5036894

- Windows 10 バージョン 22H2:KB5036892

- Windows Server 2022:KB5036909

- Windows Server 2019:KB5036896

- Windows Server 2016:KB5036899

なお、「Windows 11 バージョン 23H2」と「Windows 11 バージョン 22H2」のパッチは共通。「イネーブルメント パッケージ」(eKB:有効化パッケージ)と呼ばれる小さなパッチで機能の有効・無効を切り替えているだけなので、アップグレードは比較的短時間で済む。

また、「Windows 10 バージョン 21H2」Enterprise/Educationエディションのサービスは6月11日に終了する。サービス終了後はセキュリティパッチなどの配信が行われなくなるため、利用の継続はお勧めできない。後継バージョンへのアップグレードを急ぎたい。

Microsoft Office関連のソフトウェア

「Microsoft Office」関連のセキュリティ修正に関しては、以下のドキュメントを参照のこと。

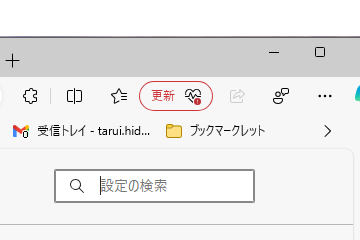

Microsoft Edge

「Microsoft Edge」は、「パッチチューズデー」とは関係なくアップデートされている。直近のセキュリティ修正は、米国時間4月4日にリリースされたv123.0.2420.81。

ツールバーに「更新」という赤い文字が表示されたら、すぐにアップデートしておきたい。

Microsoft Visual Studio

「Microsoft Visual Studio」では、11件の脆弱性が修正された。

- CVE-2024-21409(重要:リモートでコードが実行される)

- CVE-2024-28929(重要:リモートでコードが実行される)

- CVE-2024-28930(重要:リモートでコードが実行される)

- CVE-2024-28931(重要:リモートでコードが実行される)

- CVE-2024-28932(重要:リモートでコードが実行される)

- CVE-2024-28933(重要:リモートでコードが実行される)

- CVE-2024-28934(重要:リモートでコードが実行される)

- CVE-2024-28935(重要:リモートでコードが実行される)

- CVE-2024-28936(重要:リモートでコードが実行される)

- CVE-2024-28937(重要:リモートでコードが実行される)

- CVE-2024-28938(重要:リモートでコードが実行される)

以下のバージョンでアップデートが提供中だ。

- Microsoft Visual Studio 2022 version 17.9

- Microsoft Visual Studio 2022 version 17.8

- Microsoft Visual Studio 2022 version 17.6

- Microsoft Visual Studio 2022 version 17.4

- Microsoft Visual Studio 2019 version 16.11(「CVE-2024-21409」は影響なし)

Microsoft SQL Server 2022

「Microsoft SQL Server 2022」「Microsoft SQL Server 2019」では、以下の38件の脆弱性が修正されている。

- CVE-2024-28906(重要:リモートでコードが実行される)

- CVE-2024-28939(重要:リモートでコードが実行される)

- CVE-2024-28940(重要:リモートでコードが実行される)

- CVE-2024-28941(重要:リモートでコードが実行される)

- CVE-2024-28942(重要:リモートでコードが実行される)

- CVE-2024-28943(重要:リモートでコードが実行される)

- CVE-2024-28944(重要:リモートでコードが実行される)

- CVE-2024-28945(重要:リモートでコードが実行される)

- CVE-2024-29043(重要:リモートでコードが実行される)

- CVE-2024-29044(重要:リモートでコードが実行される)

- CVE-2024-29045(重要:リモートでコードが実行される)

- CVE-2024-29046(重要:リモートでコードが実行される)

- CVE-2024-29047(重要:リモートでコードが実行される)

- CVE-2024-29048(重要:リモートでコードが実行される)

- CVE-2024-29982(重要:リモートでコードが実行される)

- CVE-2024-29983(重要:リモートでコードが実行される)

- CVE-2024-28938(重要:リモートでコードが実行される)

- CVE-2024-28937(重要:リモートでコードが実行される)

- CVE-2024-28936(重要:リモートでコードが実行される)

- CVE-2024-28935(重要:リモートでコードが実行される)

- CVE-2024-28908(重要:リモートでコードが実行される)

- CVE-2024-28909(重要:リモートでコードが実行される)

- CVE-2024-28910(重要:リモートでコードが実行される)

- CVE-2024-28911(重要:リモートでコードが実行される)

- CVE-2024-28912(重要:リモートでコードが実行される)

- CVE-2024-28913(重要:リモートでコードが実行される)

- CVE-2024-28914(重要:リモートでコードが実行される)

- CVE-2024-29984(重要:リモートでコードが実行される)

- CVE-2024-28915(重要:リモートでコードが実行される)

- CVE-2024-28927(重要:リモートでコードが実行される)

- CVE-2024-28929(重要:リモートでコードが実行される)

- CVE-2024-28930(重要:リモートでコードが実行される)

- CVE-2024-28931(重要:リモートでコードが実行される)

- CVE-2024-28932(重要:リモートでコードが実行される)

- CVE-2024-28933(重要:リモートでコードが実行される)

- CVE-2024-28934(重要:リモートでコードが実行される)

- CVE-2024-28926(重要:リモートでコードが実行される)

- CVE-2024-29985(重要:リモートでコードが実行される)

「Microsoft OLE DB Driver」「Microsoft DB Driver」でもセキュリティアップデートが実施されているので注意したい。

Microsoft Defender for IoT

「Microsoft Defender for IoT」では、6件の脆弱性が修正された。

- CVE-2024-21322(緊急:リモートでコードが実行される)

- CVE-2024-21323(緊急:リモートでコードが実行される)

- CVE-2024-29053(緊急:リモートでコードが実行される)

- CVE-2024-21324(重要:特権の昇格)

- CVE-2024-29054(重要:特権の昇格)

- CVE-2024-29055(重要:特権の昇格)

Microsoft .NET/.NET Framework

「.NET」におけるセキュリティ修正は、公式ブログを参照のこと。権限昇格の問題が1件対処されている。

Windowsのみに対応する古い「Microsoft .NET Framework」でも、以下の脆弱性が修正されている。

- CVE-2024-21409(重要:リモートでコードが実行される)

そのほかの製品

そのほかにも、以下の製品に対しセキュリティアップデートが提供されている。括弧内は最大深刻度。

- CBL Mariner 2.0 x64:2件(重要)

- CBL Mariner 2.0 ARM:2件(重要)

- Azure Private 5G Core:1件(重要)

- Azure Monitor Agent:1件(重要)

- Azure Migrate:1件(重要)

- Azure Kubernetes Service Confidential Containers:1件(重要)

- Azure CycleCloud 8.6.0:1件(重要)

- Azure Compute Gallery:1件(重要)

- Azure Arc Cluster microsoft.videoindexer Extension:1件(重要)

- Azure Arc Cluster microsoft.openservicemesh Extension:1件(重要)

- Azure Arc Cluster microsoft.networkfabricserviceextension Extension:1件(重要)

- Azure Arc Cluster microsoft.iotoperations.mq Extension:1件(重要)

- Azure Arc Cluster microsoft.azurekeyvaultsecretsprovider Extension:1件(重要)

- Azure Arc Cluster microsoft.azure.hybridnetwork Extension:1件(重要)

- Azure Arc Cluster microsoft.azstackhci.operator Extension:1件(重要)

- Azure AI Search:1件(重要)

![【Amazon.co.jp限定】1冊ですべて身につくHTML & CSSとWebデザイン入門講座[第2版] (特典:「Webデザイナーのポートフォリオの作り方入門講座」データ配信) 製品画像:5位](https://m.media-amazon.com/images/I/51skMJ-OVcL._SL160_.jpg)