ニュース

致命的な脆弱性4件、ゼロデイ攻撃も ~Microsoft、2024年11月セキュリティ更新を公開

「Windows Server 2025」に初のセキュリティアップデート

2024年11月13日 09:40

米Microsoftは11月12日(現地時間)、すべてのサポート中バージョンのWindowsに対し月例のセキュリティ更新プログラムをリリースした(パッチチューズデー)。現在、「Windows Update」や「Windows Update カタログ」などから入手可能。Windows以外の製品も含め、今月のパッチではCVE番号ベースで89件(サードパーティーのものも含めれば92件)の脆弱性が新たに対処されている。

このうち、深刻度が4段階中最高の「Critical」と評価されている脆弱性は以下の4件。

- CVE-2024-43498:.NET と Visual Studio のリモート コードが実行される脆弱性

- CVE-2024-49056:Airlift.microsoft.com の特権の昇格の脆弱性

- CVE-2024-43625:Microsoft Windows VMSwitch の特権昇格の脆弱性

- CVE-2024-43639:Windows Kerberos のリモートでコードが実行される脆弱性

なかでも「CVE-2024-43498」の深刻度評価は、「CVSS 3.1」の基本値で「9.8」と高い。Microsoftは認めていないが、Zero Day Initiative(ZDI)は攻撃手法が開示されているとしており、警戒が必要だ。

そのほかにも、以下の脆弱性で悪用の報告や攻撃手法の開示がある。深刻度はいずれも「Important」。

- CVE-2024-43451:NTLM ハッシュ開示スプーフィングの脆弱性(悪用例、開示ともにあり)

- CVE-2024-49039:Windows タスク スケジューラの特権の昇格の脆弱性(悪用の報告あり)

- CVE-2024-5535:OpenSSL: CVE-2024-5535 SSL_select_next_proto buffer overread(サードパーティー、ZDIは開示ありと主張)

- CVE-2024-49019:Active Directory 証明書サービスの特権の昇格の脆弱性(攻撃手法の開示あり、悪用される可能性高し)

- CVE-2024-49040:Microsoft Exchange Server のなりすましの脆弱性(攻撃手法の開示あり、悪用される可能性高し)

Windows 10/11およびWindows Server 2016/2019/2022

最大深刻度は「緊急」(リモートでコードが実行される)。「Windows Server 2025」は今回が初めてのセキュリティパッチとなる。KB番号は「Windows 11 バージョン 24H2」と共通だが、サードパーティ製品で「Windows Server 2019」「Windows Server 2022」が意図せず「Windows Server 2025」へアップグレードされてしまう現象が発生したことをうけ、リリースノートは別となっている。

- Windows 11 バージョン 24H2:KB5046617

- Windows 11 バージョン 23H2:KB5046633

- Windows 11 バージョン 22H2:KB5046633

- Windows 10 バージョン 22H2:KB5046613

- Windows Server 2025:KB5046617

- Windows Server 2022:KB5046616

- Windows Server 2019:KB5046615

- Windows Server 2016:KB5046612

これらの更新プログラムには、先月末にリリースされたプレビュー更新プログラムの内容の一部に加え、セキュリティ修正が含まれる。「Windows 11 バージョン 24H2」における目玉は「タスク マネージャー」でタスク数がゼロになる問題への対処、「Windows Subsystem for Linux」(WSL)で開発ドライブ(Dev Drive)にアクセスできなくなる不具合の修正だ。

なお、「Windows 11 バージョン 21H2」Enterprise/Educationエディション、「Windows 11 バージョン 22H2」Pro/Homeエディションのサービスは先月で終了した。今月のセキュリティパッチ配信はない。

Microsoft Office関連のソフトウェア

「Microsoft Office」関連のセキュリティ修正に関しては、以下のドキュメントを参照のこと。

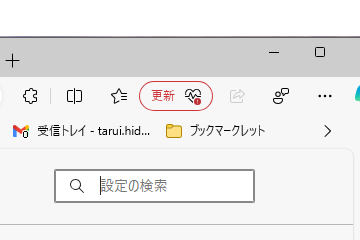

Microsoft Edge

「Microsoft Edge」は、「パッチチューズデー」とは関係なくアップデートされている。直近のセキュリティ修正は、米国時間11月7日にリリースされたv130.0.2849.80。近日中に「Edge 131」がリリースされる見込みだ。

ツールバーに「更新」という赤い文字が表示されたら、すぐにアップデートを実施しておきたい。

Microsoft Visual Studio

「Microsoft Visual Studio」関連では、3件の脆弱性が修正された。

- CVE-2024-43498(緊急:リモートでコードが実行される)

- CVE-2024-43499(重要:サービス拒否)

- CVE-2024-49044(重要:特権の昇格)

以下のバージョンがリリースされており、最新版へのアップデートが推奨されている。「Visual Studio 2017」以降であれば「Microsoft Update」経由で更新を適用することも可能だ。

- Microsoft Visual Studio 2022 version 17.8

- Microsoft Visual Studio 2022 version 17.10

- Microsoft Visual Studio 2022 version 17.11

Microsoft SharePoint Server

「Microsoft SQL Server 2022」では、2件の脆弱性が修正された。

- CVE-2024-49021(重要:リモートでコードが実行される)

- CVE-2024-49043(重要:リモートでコードが実行される)

「SharePoint Server 2019」「SharePoint Server 2017」「SharePoint Server 2016」などでも、31件の脆弱性が修正されている。

Microsoft .NET Framework/.NET

「.NET Framework」と「.NET」に関するセキュリティアップデートについては、公式ブログを参照のこと。

そのほかの製品

そのほかにも、以下の製品に対しセキュリティアップデートが提供されている。括弧内は最大深刻度。

- Visual Studio Code Remote - SSH Extension:1件(警告)

- Python extension for Visual Studio Code:1件(重要)

- Microsoft TorchGeo:1件(重要)

- Microsoft PC Manager:1件(重要)

- Microsoft Defender for Endpoint for iOS:1件(重要)

- Microsoft Defender for Endpoint for Android:1件(重要)

- LightGBM:1件(重要)

- CBL Mariner 2.0 x64/Arm:109件(重要)

- CBL Mariner 1.0 x64/Arm:1件(不明)

- Azure Linux 3.0 x64/Arm:319件(重要)

- Azure Database for PostgreSQL Flexible Server 16/15/14/13/12:2件(重要)

- Azure CycleCloud 8.0.0~8.6.4::1件(重要)

- airlift.microsoft.com:1件(警告)